美創科技打造縣域醫療災備新標桿|神木市醫院 HIS 系統數據庫分鐘級切換演練實錄

2025-07-02

百萬罰單警示!DCAS助力金融機構筑牢數據安全防線,實現監管合規

2025-06-20

2025中國互聯網產業年會丨《中國互聯網產業綠色算力發展倡議》正式發布

2025-02-07

美創用戶專訪 | 精細化管理:醫療行業數據分類分級的策略與實踐

2025-01-10

容災演練雙月報|美創助力某特大型通信基礎設施央企順利完成多個核心系統異地容災演練

2025-01-10

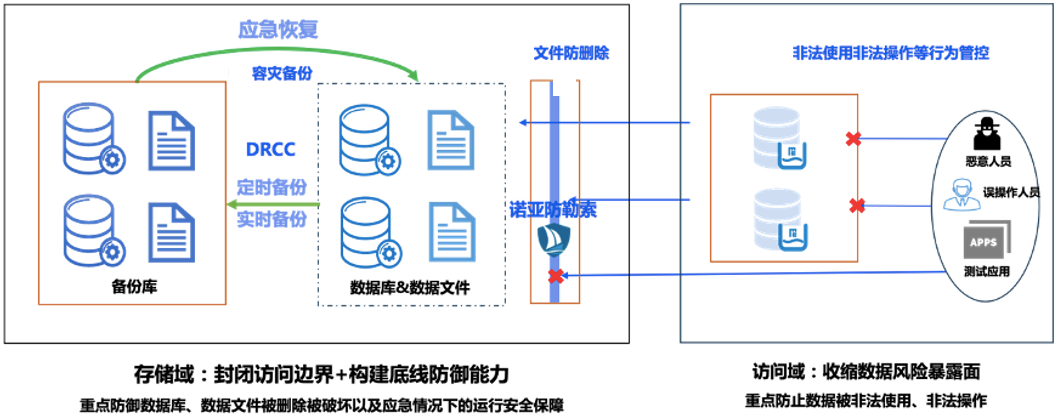

存儲域

數據庫加密 諾亞防勒索訪問域

數據庫防水壩 數據庫防火墻 數據庫安全審計 動態脫敏流動域

靜態脫敏 數據水印 API審計 API防控 醫療防統方運維服務

數據庫運維服務 中間件運維服務 國產信創改造服務 駐場運維服務 供數服務安全咨詢服務

數據出境安全治理服務 數據安全能力評估認證服務 數據安全風險評估服務 數據安全治理咨詢服務 數據分類分級咨詢服務 個人信息風險評估服務 數據安全檢查服務昨天下午,網易云音樂遭遇了一次大規模的服務故障,“網易云音樂崩了”隨即登上微博熱搜第一。

一款國民級應用突然罷工崩潰,影響可想而知。討論和猜測一時間鋪天蓋地,各種聲音此起彼伏。

其中,關于“網易云音樂全線癱瘓系裁員裁到了大動脈,開發者刪庫跑路導致,屬于P0事故” 的傳聞,更是引起了大范圍關注。

對此,網易云在官微中專門對刪庫跑路的說法進行澄清,強調沒有刪庫,沒有跑路。

雖官方已辟謠,網傳內容失實,詳細原因還未公布。但在“降本增效”風潮下,現實世界中頻頻發生的“刪庫跑路”事件,依然值得企業警惕和認真面對。

今年3月,最高檢依法懲治網絡犯罪典型案例中曾公布了一起某知名科創企業“刪庫跑路”案件,刪庫的原因則是被公司辭退而心生怨恨。

無獨有偶,今年6月,新加坡國家計算機系統公司同樣遭遇類似事件,多達180臺虛擬服務器被離職工程師刪除。2021年1月,鏈家網一名員工對工作調整有意見,遂登錄公司財務系統服務器刪除了財務數據及相關應用程序,致使公司財務系統無法登錄。2021年2月,中國國際圖書貿易集團一名工程師因不滿被解除勞動合同,在離職后將原公司服務器的系統數據刪除,造成網站崩潰。

除了泄憤刪庫此類極端案例,來自于是高壓高強度工作下導致的誤操作,以及愈演愈烈的勒索刪庫威脅,更是多發。

而無論是有意無意,在業務高度依賴數字化基礎設施的今天,刪庫給企業帶來的損失和后果都是真真切切。

對此,我們結合典型事件,總結手段場景,形成針對性方案,建議企業從以下三個方面入手,加強保障,杜絕刪庫!

加強第一重保障:訪問域

收縮數據暴露面,防止非法操作

2020年,百度網訊金某某在負責測試開發工作期間,因對該安排感到不滿,在家中使用手機登錄隧道進入公司內網服務器,分次對可視化項目程序數據庫內的項目表進行了刪除、鎖定、修改,當事人構成破壞計算機信息系統罪,被判處有期徒刑9個月,緩刑1年。

2018年,順豐高級運維工程師鄧某錯選RUSS數據庫,打算刪除執行的SQL。在選定刪除時,因其操作不嚴謹,光標回跳到RUSS庫的實例,在未看清所選內容的情況下,便通過delete執行刪除,同時鄧某忽略了彈窗提醒,直接回車,導致RUSS生產數據庫被刪掉,導致系統中斷590分鐘。

對于絕大多數單位組織而言,往往對數據庫運維缺少細粒度管控,而面臨數據庫誤操作、高危操作等,堡壘機作為“系統”層的門禁,僅能對運維人員操作行為以錄屏的方式進行安全監控,并不能對高危風險行為進行識別和阻斷處理。

|

常見場景 |

具體手段 |

|

數據庫運維 |

數據庫運維工程師誤操作導致的數據刪除或丟失,包括刪除測試環境因地址錯誤或數據庫名稱等錯誤導致刪除、歷史表遷移工作誤刪除;數據庫運維工程師的惡意操作導致的數據丟失,包括刪除數據庫部分或全部數據、刪除數據庫、刪除數據庫實例。如百度網訊事件。 |

|

應用系統運維 |

delete不增加where從句的方式對表格進行刪除、drop table方式進行數據刪除、truncate table方式進行數據刪除、drop user方式進行某用戶數據刪除、刪除所有用戶數據。如順豐事件。 |

通過數據庫防水壩(數據庫運維安全管控)和數據庫防火墻,實施嚴格訪問權限管理,加強高危操作行為管控和多層級授權審批,對“drop DATABASE”等刪除數據庫或其他高危SQL操作語句進行精細化控制。同時數據庫防水壩具備誤操作恢復功能,一旦發生誤操作行為,安全管理員可在管理端頁面進行語句追蹤,快速找回誤刪除數據。

加強第二重保障:存儲域

阻斷底層物理文件刪除防勒索

2020年,微盟研發中心運維部核心運維人員賀某在家通過VPN登錄公司數據庫停止數據庫相關進程后,惡意刪除數據庫文件,這一操作導致300余萬用戶無法正常使用微盟SaaS產品,故障時間長達8天14個小時,微盟市值一天之內蒸發超10億元。

2018年,鏈家公司數據庫管理員韓某因對組織調整有意見,利用財務系統root權限便利,登錄公司財務系統服務器,并通過執行rm、shred命令刪除了服務器中的數據文件。鏈家公司為恢復數據及重新構建財務系統共計花費人民幣18萬元。

2016年12月下旬開始并延續至2017年1月的大規模的MongoDB數據庫勒索事件,黑客組織通過掃描互聯網上對外開放連接的MongoDB數據庫,利用MongoDB數據庫未授權訪問漏洞,劫持服務器后對存在漏洞的數據庫進行“刪庫”操作并留下聯系方式,以此勒索用戶支付贖金。

上述案件的刪庫和勒索手段,均發生在存儲域(物理域)。主要場景如:在操作系統運維過程中,運維人員通過format、rm等系統級操作直接對操作系統中的數據庫文件進行刪除(典型微盟、鏈家事件)。

此外,黑客入侵某數據庫服務器后,通過惡意程序和惡意代碼等手段,控制未知進程對操作系統中存儲的數據文件進行加密、修改或破壞,進而要挾勒索。

|

常見場景 |

具體手段 |

|

操作系統運維 |

進行數據庫、數據文件刪除、數據庫所處目錄刪除、所屬邏輯卷刪除、所屬磁盤格式化,操作系統格式化。如微盟事件、鏈家事件。 |

|

外部威脅 |

通過惡意程序和惡意代碼等手段,控制未知進程對操作系統中存儲的數據文件進行加密、修改或破壞。 |

存儲域(物理域)安全是數據安全的基礎,構建存儲域的基線防線,保障存儲的數據不被破壞、篡改,是系統穩定運行的根本前提條件。

實時監控各類進程和用戶對數據文件的讀寫操作,快速識別、阻斷已知、未知勒索病毒的寫操作以及 “rm -rf /”之類的刪除命令行為,確保只有被允許的合法操作才能被執行,有效避免微盟事件中自行停止數據庫進程后刪除數據庫文件等數據破壞場景。

點擊圖片,了解產品詳情

加強第三重保障:容災備份

底線思維,極限生存

美創CEO柳遵梁在「構建適應性進化的韌性數據安全體系」專欄中提到:

無論是復雜業務系統運行還是復雜數據生態,雖然我們付出了各種巨大的努力,業務還是會不可避免的崩潰,數據還是會不可避免的遭遇破壞。底線防御是數據和業務在漫長的生存周期中確保其漫長的生命生涯中必須組成部分,除非你可以承受數據損失的巨大破壞力。

面對刪庫,幸好我們有備份。但回溯這兩年刪庫事件,業務恢復和數據恢復難的狀況屢見不鮮。究其原因,一方面完備的災備建設,未獲得組織單位應有的重視。另一方面,多云、混合云時代帶來的資產復雜性和災備技術多態性,給災備能力建設、災備資源高效利用和日常災備運營提出挑戰。

這需要企業的災備建設更加科學合理、災備管控更加精準高效、災備運營更加彈性和數字化。

美創新一代災備一體化平臺(DRCC v3.0),基于云端架構,提供 “1 個災備管控中心 + 多個災備能力”,實現災備狀態可感知、災備能力可訂閱、災備演練可掌控、災難切換可指揮,充分保證業務連續性和數據完整性。

新一代災備一體化平臺架構(詳情點擊圖片)

無論運維工程師的誤操作,還是黑客或員工的惡意刪除,“刪庫”事件的發生不是單一的問題或漏洞導致,人始終是安全中最不可控以及最為復雜的因素,導致了問題的復雜。例如,“刪庫”當事人常常會利用多種手段進行刪除破壞,先通過SQL語句對數據庫數據批量刪除后,再通過操作系統層刪掉數據庫備份文件,造成數據無法及時修復。因此,只有通過全方位的管理、制度、技術保障,才能更游刃有余地應對刪庫事件。