美創科技打造縣域醫療災備新標桿|神木市醫院 HIS 系統數據庫分鐘級切換演練實錄

2025-07-02

百萬罰單警示!DCAS助力金融機構筑牢數據安全防線,實現監管合規

2025-06-20

2025中國互聯網產業年會丨《中國互聯網產業綠色算力發展倡議》正式發布

2025-02-07

美創用戶專訪 | 精細化管理:醫療行業數據分類分級的策略與實踐

2025-01-10

容災演練雙月報|美創助力某特大型通信基礎設施央企順利完成多個核心系統異地容災演練

2025-01-10

存儲域

數據庫加密 諾亞防勒索訪問域

數據庫防水壩 數據庫防火墻 數據庫安全審計 動態脫敏流動域

靜態脫敏 數據水印 API審計 API防控 醫療防統方運維服務

數據庫運維服務 中間件運維服務 國產信創改造服務 駐場運維服務 供數服務安全咨詢服務

數據出境安全治理服務 數據安全能力評估認證服務 數據安全風險評估服務 數據安全治理咨詢服務 數據分類分級咨詢服務 個人信息風險評估服務 數據安全檢查服務

山姆會員商店正在調查勒索軟件事件

沃爾瑪旗下的美國倉儲超市連鎖店山姆會員商店(Sam's Club)正在調查勒索軟件事件。山姆會員商店發言人稱已注意到有關潛在安全事件的報告,并正在積極調查此事。雖然該公司沒有提供有關此次調查的更多詳細信息,但Clop勒索組織已在其泄露站點上將山姆會員商店列為受害者。

參考鏈接:

https://www.bleepingcomputer.com/news/security/retail-giant-sams-club-investigates-clop-ransomware-breach-claims/

CrushFTP曝高危身份驗證繞過漏洞

2025年4月1日,文件傳輸軟件CrushFTP被曝存在嚴重身份驗證繞過漏洞(CVE-2025-2825),影響10.0.0至10.8.3及11.0.0版本。攻擊者可利用公開PoC代碼通過HTTP(S)請求繞過認證,獲取未授權訪問權限。廠商緊急呼吁用戶升級至安全版本,或啟用DMZ隔離作為臨時防護。安全機構警告,該漏洞可能被Cl0p等勒索組織利用,該團伙曾通過類似文件傳輸軟件漏洞(如MOVEit、Cleo)竊取數據并實施勒索。

https://securityaffairs.com/176097/hacking/crushftp-cve-2025-2825-flaw-actively-exploited.html

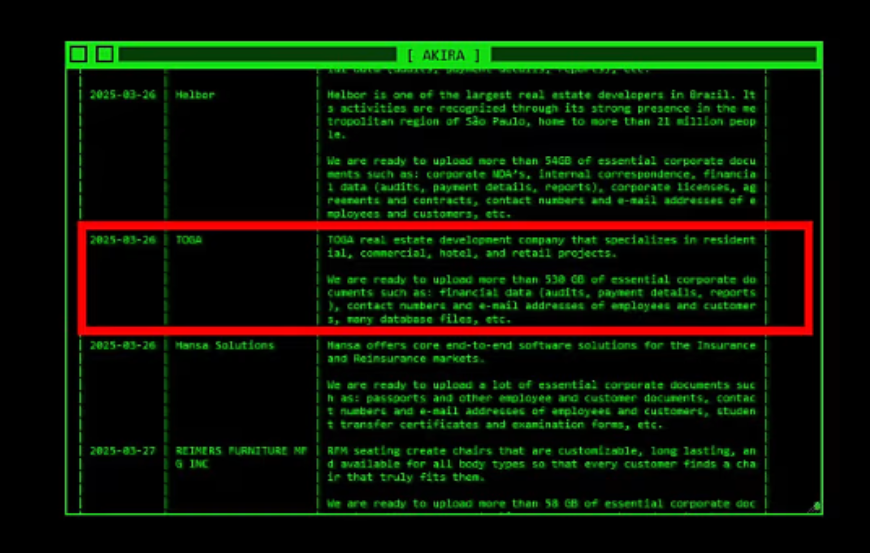

Akira勒索組織在其泄露站點上將澳大利亞房地產商TOGA列為受害者,并聲稱已竊取超過530GB的數據。該組織稱準備上傳超過530GB的重要公司文件,例如審計、付款詳情、報告、員工和客戶的聯系電話和電子郵件地址、許多數據庫文件等。TOGA尚未對此事件進行回應。

https://www.cyberdaily.au/security/11912-exclusive-aussie-property-developer-toga-listed-as-ransomware-victim-on-akira-leak-site

SimonMed Imaging確認遭到MEDUSA勒索組織攻擊

2025年1月28日,SimonMed Imaging在其網絡上發現了可疑活動。經過調查,該公司確認他們遭到了MEDUSA勒索組織發起的勒索軟件攻擊。對SimonMed Imaging系統的未經授權訪問發生在2025年1月21日至2025年2月5日之間,MEDUSA勒索組織聲稱已獲取約212.616GB的數據。對此次泄露的調查仍在進行中,受影響的個人總數尚不清楚。然而,SimonMed Imaging已確定受攻擊的系統中可能包含個人身份信息(PII)和受保護的健康信息(PHI)。泄露的數據可能包括姓名、地址、出生日期、駕駛執照號碼、健康保險信息、醫療記錄號碼、患者號碼、醫療狀況、診斷和治療詳情、藥物、服務日期和提供者姓名。SimonMed Imaging已在其網站上提供了關于此次事件的詳細通知。

https://www.claimdepot.com/data-breach/simonmed-imaging